一、该问题的重现步骤是什么?

1.

2.

3.

二、你期待的结果是什么?实际看到的又是什么?

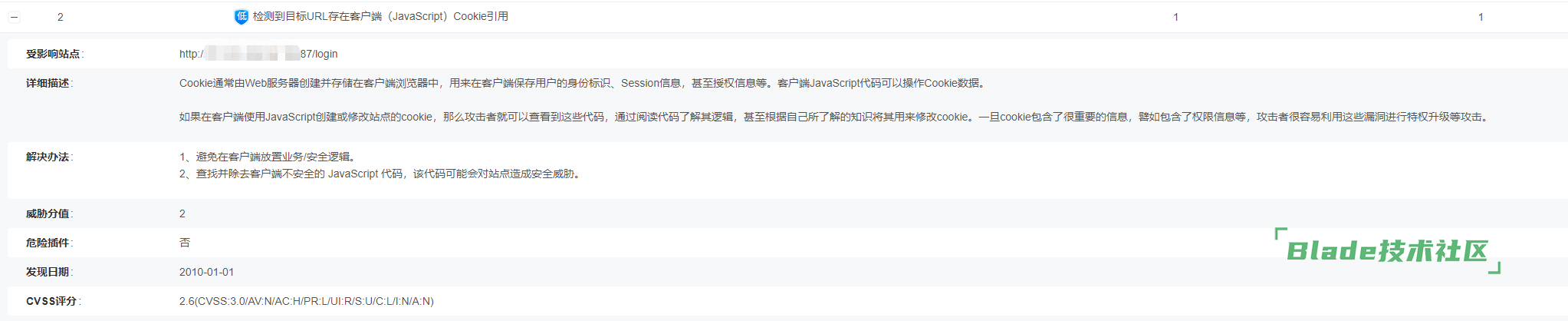

解决和修复cookie引起的漏扫问题(虽然为低危漏洞,但需要给出解决方案)。

1、漏扫问题:检测到目标URL存在客户端(JavaScript)Cookie引用

2、相关引用存在前端工程打包部署后index.af4d4c20.js文件中,框架源代码未搜索到,框架引用的第三方js地址为:

https://github.com/axios/axios/blob/v1.x/dist/axios.jsindex.af4d4c20.js 文件:

三、你正在使用的是什么产品,什么版本?在什么操作系统上?

版本:Bladex 3.2.0 ,前端工程:saber3

操作系统:UOS Server 20 1060a

四、请提供详细的错误堆栈信息,这很重要。

五、若有更多详细信息,请在下面提供。

扫一扫访问 Blade技术社区 移动端