一、该问题的重现步骤是什么?

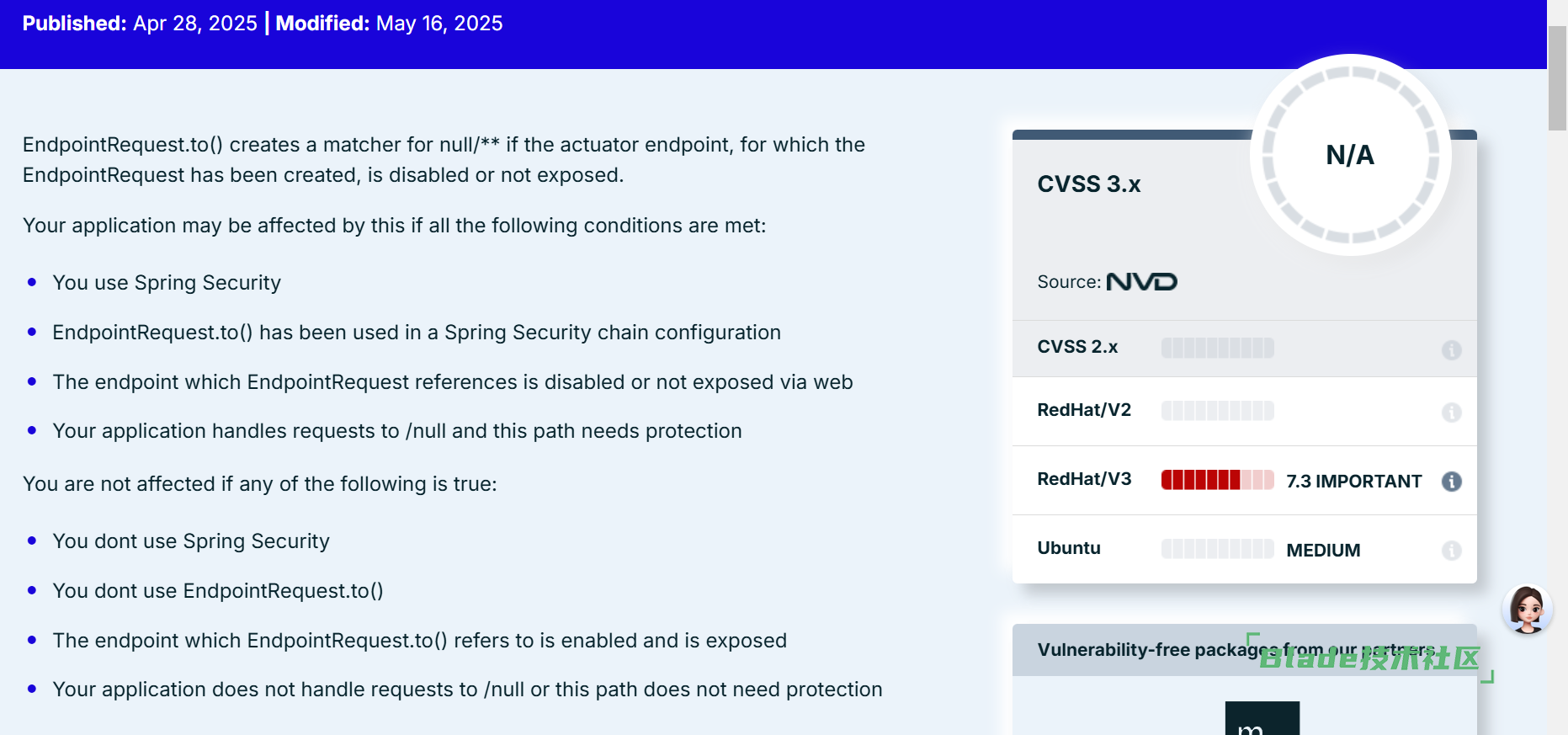

https://avd.aquasec.com/nvd/2025/cve-2025-22235/

1. Spring Boot 框架权限绕过 / 身份认证绕过漏洞(属于高危访问控制缺陷)

2. Spring Boot 3.2.12 版本中,安全认证配置存在逻辑缺陷:特定场景下,未授权的攻击者可绕过框架内置的身份认证、授权校验机制,直接访问受保护的接口、端点或敏感资源。

3.未授权访问:攻击者无需账号密码即可访问系统受保护接口

数据泄露:可获取接口返回的敏感业务数据、配置信息

权限提升:结合其他漏洞可进一步控制应用服务

影响范围:所有使用 Spring Boot 3.2.12 版本的 Web 应用均受威胁

二、你期待的结果是什么?实际看到的又是什么?

3.2.12已经是最后一个官方维护版本,如何修复

三、你正在使用的是什么产品,什么版本?在什么操作系统上?

bladex单体

4.5.0.RELEASE

四、请提供详细的错误堆栈信息,这很重要。

五、若有更多详细信息,请在下面提供。

扫一扫访问 Blade技术社区 移动端